L'Algoritmo RSA: La Matematica Dietro la Sicurezza Digitale

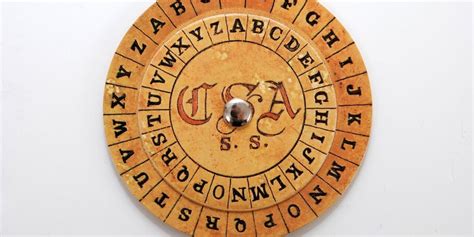

La crittografia è da secoli uno strumento fondamentale per la conservazione e la trasmissione sicura di informazioni. Fin dall'antichità, l'umanità ha cercato metodi per rendere i messaggi incomprensibili a occhi indiscreti, ricorrendo a tecniche di cifratura che permettessero di preservare il contenuto del testo per chiunque non fosse in possesso della giusta chiave di decifrazione. L'avvento dei calcolatori elettronici negli anni '70 ha segnato una svolta epocale, rendendo necessaria una protezione più sofisticata delle informazioni digitali. In quel periodo, i sistemi crittografici si basavano prevalentemente su un'unica chiave, utilizzata sia per cifrare che per decifrare il messaggio. Questo approccio presentava un notevole limite: la necessità di scambiare in modo sicuro questa chiave segreta tra mittente e destinatario, un'operazione resa complessa e vulnerabile, soprattutto nelle comunicazioni a distanza.

L'Innovazione della Crittografia Asimmetrica: Alice e Bob

Il problema dello scambio sicuro delle chiavi è efficacemente illustrato dal classico esempio di Alice e Bob. Alice desidera inviare un messaggio segreto a Bob, ma Eva, un'intercettatrice, è interessata a conoscerne il contenuto. Se Alice e Bob si scambiassero le chiavi periodicamente, il numero di messaggi sicuri sarebbe limitato. Affidarsi a un servizio postale per lo scambio delle chiavi aumenterebbe i tempi e diminuirebbe la sicurezza, poiché il postino potrebbe intercettare la chiave e rivelarla a Eva. Il punto cruciale è che, se Alice non consegna anche la chiave a Bob, quest'ultimo non sarà in grado di aprire il messaggio. In termini crittografici, questo implica che l'ordine e la gestione delle chiavi sono di fondamentale importanza.

La soluzione a questo dilemma fu proposta nel 1975 da Whitfield Diffie e Martin Hellman, due crittologi americani. La loro intuizione rivoluzionaria fu quella di sviluppare un sistema asimmetrico, basato sull'uso di due chiavi generate in modo tale che fosse impossibile ricavarne una dall'altra. Queste chiavi vengono denominate:

- Chiave pubblica: Può essere liberamente condivisa con chiunque desideri inviare un messaggio segreto al proprietario della chiave.

- Chiave privata: Deve rimanere rigorosamente segreta e viene utilizzata esclusivamente dal destinatario per decifrare i messaggi ricevuti.

In questo nuovo paradigma, se Alice vuole inviare un messaggio segreto a Bob, otterrà la chiave pubblica di Bob. Utilizzerà questa chiave pubblica per cifrare il suo messaggio. Una volta ricevuto il messaggio cifrato, Bob impiegherà la sua chiave privata per decifrarlo e leggerne il contenuto originale. Questo sistema elimina la necessità di uno scambio di chiavi segrete e risolve il problema fondamentale della distribuzione sicura.

La Nascita dell'Algoritmo RSA: Rivest, Shamir e Adleman

Sebbene l'idea della crittografia a doppia chiave fosse stata concepita, mancava un'implementazione matematica solida che permettesse di generare effettivamente due chiavi distinte, dove la chiave privata non potesse essere dedotta dalla chiave pubblica. Fu nel 1978 che tre professori del Massachusetts Institute of Technology (MIT) - Ronald Rivest, Adi Shamir e Leonard Adleman - realizzarono una procedura di calcoli matematici basata su principi di teoria dei numeri che avrebbe preso il nome di "algoritmo RSA", dalle iniziali dei loro cognomi.

L'algoritmo RSA si fonda sulla difficoltà computazionale di risolvere alcuni problemi matematici complessi, in particolare la fattorizzazione di grandi numeri primi. In termini più semplici, è estremamente facile moltiplicare due numeri primi molto grandi per ottenere un numero composto, ma è estremamente difficile, quasi impraticabile con le attuali capacità computazionali, determinare quali due numeri primi abbiano generato un dato numero composto. Questa asimmetria nella difficoltà computazionale è il cuore della sicurezza dell'algoritmo RSA.

I Fondamenti Matematici dell'RSA

Il funzionamento dell'algoritmo RSA si basa su alcuni concetti matematici chiave:

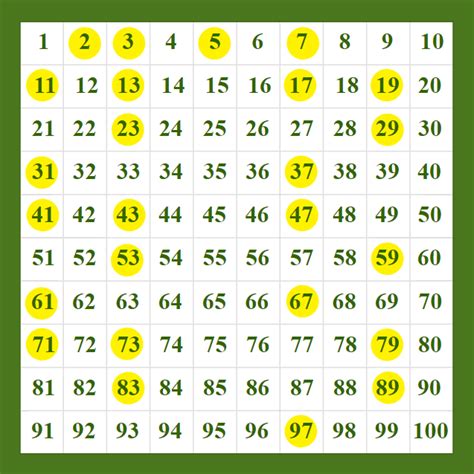

Numeri Primi: Un numero primo è un numero naturale maggiore di 1 che ha solo due divisori distinti: 1 e se stesso. Esempi includono 2, 3, 5, 7, 11, 13, ecc. La loro proprietà di indivisibilità è fondamentale per la sicurezza dell'RSA.

Aritmetica Modulare: È un sistema di aritmetica per gli interi in cui i numeri "si avvolgono" dopo aver raggiunto un certo valore chiamato modulo. L'operazione modulo (%) restituisce il resto di una divisione. Ad esempio, 17 mod 5 = 2, perché 17 diviso 5 fa 3 con resto 2. L'aritmetica modulare è cruciale per mantenere i numeri entro limiti gestibili durante le operazioni crittografiche.

Funzione Totiente di Eulero (ϕ(n)): Questa funzione, indicata come ϕ(n), calcola il numero di interi positivi minori di n che sono coprimi con n (cioè che non hanno fattori comuni con n oltre all'1). Per un numero primo p, ϕ(p) = p-1. Per il prodotto di due numeri primi distinti p e q, ϕ(pq) = (p-1)(q-1). Questa funzione è essenziale per il calcolo delle chiavi.

Esponenziazione Modulare: Si tratta di elevare un numero a una potenza e poi calcolare il resto della divisione per un modulo. Ad esempio, calcolare (a^b) mod n. Questa operazione, pur potendo coinvolgere numeri enormi, può essere eseguita in modo efficiente grazie a tecniche specifiche, evitando di dover calcolare direttamente il valore intermedio di a^b.

Il Processo di Generazione delle Chiavi RSA

La generazione di una coppia di chiavi RSA segue questi passaggi:

Scelta di due numeri primi distinti: Si selezionano due numeri primi molto grandi, p e q. La sicurezza dell'algoritmo aumenta con la dimensione di questi numeri primi. Per una sicurezza adeguata, si consigliano numeri con centinaia di cifre decimali.

Calcolo di n: Si moltiplicano i due numeri primi per ottenere *n = p * q*. Questo valore *n* sarà parte sia della chiave pubblica che della chiave privata.

Calcolo della funzione totiente: Si calcola ϕ(n) = (p-1)(q-1).

Scelta dell'esponente pubblico (e): Si sceglie un intero e tale che sia coprimo con ϕ(n), ovvero il massimo comune divisore (MCD) tra e e ϕ(n) sia 1 (MCD(e, ϕ(n)) = 1). Questo e sarà parte della chiave pubblica.

Calcolo dell'esponente privato (d): Si calcola l'inverso moltiplicativo di e modulo ϕ(n). Ciò significa trovare un numero d tale che (d * e) mod ϕ(n) = 1. Questo valore d costituirà la chiave privata.

Al termine di questo processo, la chiave pubblica sarà costituita dalla coppia (n, e), mentre la chiave privata sarà la coppia (n, d).

Cifratura e Decifratura con RSA

Una volta generate le chiavi, il processo di cifratura e decifratura avviene come segue:

Cifratura:Supponiamo che Alice voglia inviare un messaggio segreto M a Bob. Alice utilizza la chiave pubblica di Bob (n, e). Il messaggio M, trattato come un numero intero (precedentemente suddiviso in blocchi se necessario, in modo che ogni blocco sia inferiore a n), viene cifrato calcolando:

$C = M^e \mod n$

Il risultato C è il messaggio cifrato che Alice invia a Bob.

Decifratura:Bob riceve il messaggio cifrato C e utilizza la sua chiave privata (n, d) per decifrarlo. L'operazione di decifratura è la seguente:

$M = C^d \mod n$

Grazie alle proprietà matematiche dell'aritmetica modulare e alla relazione tra e, d, e ϕ(n), il risultato di questa operazione sarà il messaggio originale M.

Cos'è l'aritmetica modulare

La Sicurezza dell'RSA e le Sfide

La sicurezza dell'algoritmo RSA risiede nella già citata difficoltà di fattorizzare il numero n (prodotto di due grandi numeri primi p e q) per recuperare i fattori primi originali. Se un attaccante riuscisse a fattorizzare n, potrebbe calcolare ϕ(n) e, di conseguenza, derivare la chiave privata d dalla chiave pubblica e.

La sicurezza dell'RSA aumenta significativamente con la lunghezza delle chiavi utilizzate. Chiavi più lunghe rendono la fattorizzazione esponenzialmente più difficile, richiedendo una potenza di calcolo proibitiva per essere violate. Attualmente, chiavi da 2048 bit sono considerate uno standard minimo per garantire un buon livello di sicurezza, mentre quelle a 4096 bit offrono una protezione ancora maggiore.

Tuttavia, l'RSA non è esente da vulnerabilità e sfide:

Attacchi a tempo e a canale laterale: Questi attacchi non mirano direttamente alla matematica dell'algoritmo, ma piuttosto alle implementazioni hardware e software. Possono sfruttare le variazioni nel tempo di esecuzione delle operazioni crittografiche o le emissioni elettromagnetiche per inferire informazioni sulla chiave privata.

Errori di implementazione: Se l'algoritmo non viene implementato correttamente, può diventare vulnerabile. Ad esempio, la scelta non casuale dei numeri primi o l'uso di chiavi troppo corte possono compromettere seriamente la sicurezza.

Computazione quantistica: Lo sviluppo di computer quantistici potenti rappresenta una minaccia futura per gli algoritmi crittografici a chiave pubblica come RSA. Algoritmi quantistici come l'algoritmo di Shor sono in grado di fattorizzare grandi numeri in tempi molto più brevi rispetto ai computer classici, rendendo potenzialmente insicuro l'RSA nel lungo termine. Per questo motivo, la ricerca si sta orientando verso la "crittografia post-quantistica".

L'RSA nelle Applicazioni Pratiche e il RSA Factoring Challenge

Nonostante le potenziali vulnerabilità e le sfide future, l'algoritmo RSA ha dimostrato di essere un sistema affidabile e robusto per proteggere dati e garantire l'autenticità dei messaggi per decenni. La sua adozione è stata vasta:

Navigazione Web Sicura (HTTPS): RSA è fondamentale per stabilire connessioni sicure tra browser e server web, proteggendo le informazioni sensibili scambiate durante le transazioni online.

Firme Digitali: L'RSA può essere utilizzato per creare firme digitali, che servono a garantire l'autenticità del mittente e l'integrità del messaggio. Firmando un messaggio con la propria chiave privata, il mittente permette a chiunque di verificare la firma utilizzando la sua chiave pubblica.

Posta Elettronica Sicura (PGP/S/MIME): Molti sistemi di posta elettronica utilizzano l'RSA per cifrare i messaggi e autenticare i mittenti.

Per stimolare la ricerca sulla fattorizzazione e dimostrare la robustezza dell'algoritmo, nel 1991 RSA Laboratories lanciò il "RSA Factoring Challenge". Questa iniziativa pubblicò una serie di semiprimi (numeri composti da due fattori primi) di varie dimensioni, offrendo premi in denaro a chi fosse riuscito a fattorizzarli. I numeri, denominati RSA-### (dove ### indica il numero di cifre decimali o binarie), hanno rappresentato una sfida significativa per la comunità crittografica.

Alcuni dei numeri RSA fattorizzati nel corso degli anni includono:

- RSA-100 (309 cifre decimali) fattorizzato nel 1991.

- RSA-129 (426 cifre decimali) fattorizzato nel 1994.

- RSA-640 (193 cifre decimali) fattorizzato nel 2005, con un premio di $20.000 vinto.

- RSA-768 (232 cifre decimali) fattorizzato nel 2009.

Molti dei numeri più grandi della sfida, come RSA-617 e RSA-2048, rimangono ancora non fattorizzati, a testimonianza della crescente difficoltà di rompere la crittografia RSA con le tecnologie attuali.

Considerazioni Finali

La crittografia RSA rappresenta un pilastro della sicurezza informatica moderna. La sua eleganza matematica, basata sulla difficoltà intrinseca della fattorizzazione di numeri primi, ha permesso di creare un sistema di comunicazione digitale sicuro per decenni. Sebbene le minacce emergenti, come la computazione quantistica, richiedano un'evoluzione continua nel campo della crittografia, i principi fondamentali dell'RSA continuano a essere una pietra miliare nella protezione delle nostre informazioni nell'era digitale. È essenziale rimanere vigili, aggiornati sulle potenziali minacce e sui progressi nella tecnologia crittografica per garantire la sicurezza dei dati in un mondo sempre più interconnesso.

tags: #codice #rsa #matematica