Crittografia RSA: Cifratura Simmetrica e Asimmetrica nel Mondo Digitale

Da secoli, per far viaggiare informazioni, gli esseri umani ricorrono a tecniche di crittografia che permettessero di conservare il contenuto del testo in forma incomprensibile per chiunque non fosse in possesso della giusta chiave di decifrazione. All'inizio degli anni '70, i calcolatori elettronici erano sufficientemente potenti e diffusi da far sorgere la necessità di proteggere le informazioni per mezzo della crittografia. Sembra incredibile ma proprio negli anni '70, le banche selezionavano personale di fiducia per questo compito delicato: consegnare a ciascun nuovo cliente, ovunque nella nazione, la sua chiave di decifrazione. Fino a quel momento tutti i sistemi di cifratura utilizzavano una stessa chiave per cifrare e decifrare il codice, utilizzando per la decifrazione lo stesso processo usato per la cifratura ma eseguito al contrario.

L'Evoluzione della Crittografia: Dalla Chiave Singola alla Coppia Asimmetrica

Il problema fondamentale della crittografia tradizionale risiede nella gestione e nello scambio sicuro delle chiavi. Questo aspetto è chiarito dallo storico esempio di Alice e Bob. Alice vuole mandare un messaggio segreto a Bob ed Eva vuole conoscerne il contenuto. Potrebbero incontrarsi periodicamente per scambiarsi le chiavi, ma questo limiterebbe il numero di messaggi che potrebbero scambiarsi tra un incontro e l'altro. Potrebbero affidarsi a un servizio postale, ma i tempi si allungherebbero e la sicurezza diminuirebbe: il postino potrebbe leggere le loro chiavi e riferirle a Eva. Infatti, se Alice non consegna anche la chiave al postino, Bob non riuscirà ad aprirla. In realtà, questo in termini crittografici non funziona, perché l'ordine in questo caso è fondamentale.

Crittografia - Introduzione

Crittografia a Chiave Simmetrica: Efficienza e Sfide di Distribuzione

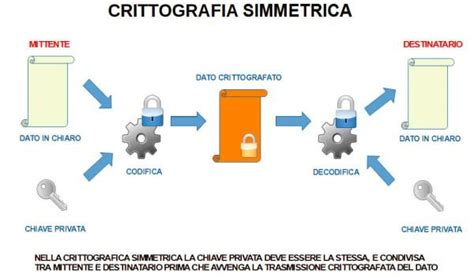

La crittografia simmetrica, nota anche come crittografia a chiave segreta, si basa sull'utilizzo di un'unica chiave sia per il processo di cifratura che per quello di decifratura. Questa chiave deve essere condivisa tra il mittente e il destinatario prima che la comunicazione possa avvenire. La sicurezza di questo metodo dipende in gran parte dalla capacità di mantenere segreta questa chiave e dalla sua lunghezza. Chiavi più lunghe offrono una maggiore resistenza agli attacchi.

Algoritmi come il Data Encryption Standard (DES), il Triple Data Encryption Standard (Triple-DES), l'International Data Encryption Algorithm (IDEA), il BLOWFISH e il TWOFISH rientrano in questa categoria. L'Advanced Encryption Standard (AES) è un esempio moderno e ampiamente adottato, considerato uno standard di riferimento per la crittografia dei dati. L'AES opera su blocchi di 128 bit e può utilizzare chiavi di 128, 192 o 256 bit, offrendo un buon compromesso tra velocità e sicurezza.

Vantaggi della Crittografia Simmetrica:

- Velocità: I processi di cifratura e decifratura sono generalmente molto più rapidi rispetto alla crittografia asimmetrica, rendendola ideale per la gestione di grandi volumi di dati.

- Efficienza Computazionale: Richiede meno risorse computazionali, il che la rende adatta per dispositivi con capacità di elaborazione limitate.

- Sicurezza Robusta (con chiavi lunghe): Se implementata correttamente con chiavi di lunghezza adeguata, offre un elevato livello di sicurezza contro attacchi brute-force.

Svantaggi della Crittografia Simmetrica:

- Gestione delle Chiavi: La sfida principale risiede nella distribuzione sicura della chiave segreta. Se la chiave viene intercettata durante la trasmissione, l'intera comunicazione è compromessa. Questo problema è particolarmente sentito quando si devono scambiare chiavi tra numerosi utenti o in reti distribuite.

- Scalabilità: Gestire chiavi uniche per ogni coppia di comunicanti diventa impraticabile in reti molto grandi.

Crittografia Asimmetrica: La Rivoluzione della Chiave Pubblica/Privata

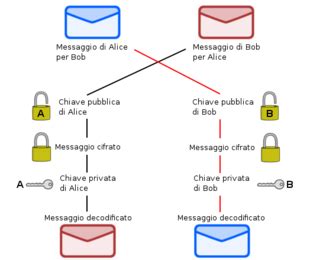

La crittografia asimmetrica, nota anche come crittografia a chiave pubblica/privata, ha rivoluzionato il campo della sicurezza informatica introducendo il concetto di due chiavi distinte ma matematicamente correlate: una chiave pubblica e una chiave privata.

- La chiave pubblica può essere distribuita liberamente a chiunque desideri inviare un messaggio crittografato al proprietario della chiave.

- La chiave privata deve essere mantenuta rigorosamente segreta dal suo proprietario e viene utilizzata per decifrare i messaggi crittografati con la corrispondente chiave pubblica.

Questo sistema supera il problema della distribuzione delle chiavi della crittografia simmetrica. Se Alice vuole inviare un messaggio segreto a Bob, Alice otterrà la chiave pubblica di Bob e la utilizzerà per cifrare il suo messaggio. Solo Bob, in possesso della sua chiave privata, sarà in grado di decifrare il messaggio. Eva, anche se intercettasse il messaggio cifrato, non potrebbe decifrarlo senza la chiave privata di Bob.

Vantaggi della Crittografia Asimmetrica:

- Sicurezza nella Distribuzione delle Chiavi: La chiave pubblica può essere condivisa apertamente, eliminando la necessità di un canale sicuro per lo scambio delle chiavi.

- Firme Digitali e Autenticazione: La crittografia asimmetrica è fondamentale per la creazione di firme digitali. Un mittente può "firmare" un messaggio crittografandolo con la propria chiave privata. Il destinatario può quindi verificare l'autenticità del mittente decifrando la firma con la chiave pubblica del mittente. Questo garantisce l'integrità del messaggio (non è stato alterato) e l'autenticità del mittente (non ripudio).

- Gestione delle Chiavi Semplificata (in termini di distribuzione): Ogni utente gestisce la propria coppia di chiavi, riducendo la complessità logistica rispetto alla gestione di un gran numero di chiavi simmetriche.

Svantaggi della Crittografia Asimmetrica:

- Velocità: I processi di cifratura e decifratura sono significativamente più lenti rispetto alla crittografia simmetrica, a causa della complessità matematica degli algoritmi impiegati.

- Complessità Computazionale: Richiede una maggiore potenza di calcolo, il che può rallentare le operazioni, specialmente con chiavi di grandi dimensioni.

L'Algoritmo RSA: Pietra Angolare della Crittografia Asimmetrica

La crittografia RSA, acronimo di Rivest-Shamir-Adleman, è uno degli algoritmi crittografici asimmetrici più diffusi e ampiamente utilizzati nel campo della sicurezza informatica. Basata su principi matematici di teoria dei numeri e sulla difficoltà computazionale di fattorizzare grandi numeri primi, l'RSA fornisce un sistema robusto per la cifratura e decifratura dei messaggi, oltre che per la creazione e verifica di firme digitali.

L'algoritmo RSA nasce nel 1977 dal lavoro di tre ricercatori del MIT (Massachusetts Institute of Technology): Ronald Rivest, Adi Shamir e Leonard Adleman. La sicurezza dell'algoritmo RSA si basa sulla difficoltà di risolvere problemi matematici complessi, come la fattorizzazione di numeri molto grandi composti da due numeri primi.

Come Funziona RSA

Il funzionamento di base di RSA prevede la generazione di una coppia di chiavi: una pubblica e una privata.

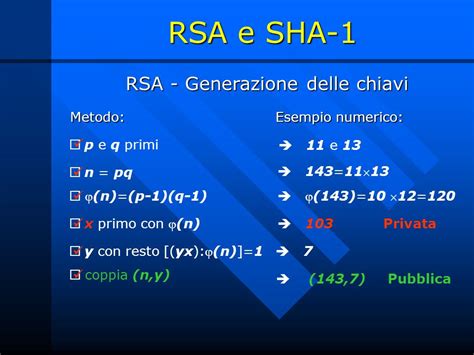

Generazione delle Chiavi:

- Si scelgono due numeri primi molto grandi,

peq. - Si calcola il loro prodotto

n = p * q. Questo numeronè parte sia della chiave pubblica che di quella privata. - Si calcola la funzione totiente di Eulero

φ(n) = (p-1)(q-1). - Si sceglie un numero intero

etale che1 < e < φ(n)eesia coprimo conφ(n)(cioè, il loro massimo comune divisore sia 1). Questo numeroeè parte della chiave pubblica. - Si calcola il numero intero

dtale ched * e ≡ 1 (mod φ(n)). Questo numerodè la chiave privata.

- Si scelgono due numeri primi molto grandi,

Chiave Pubblica: La coppia

(e, n)costituisce la chiave pubblica.Chiave Privata: La coppia

(d, n)costituisce la chiave privata.

Cifratura e Decifratura con RSA

Cifratura: Per cifrare un messaggio

M(rappresentato come un numero interom < n), il mittente utilizza la chiave pubblica del destinatario(e, n)e calcola il testo cifratoccome segue:c = m^e mod nDecifratura: Il destinatario, in possesso della propria chiave privata

(d, n), può decifrare il testo cifratocper recuperare il messaggio originalemcon la seguente operazione:m = c^d mod n

La sicurezza dell'algoritmo RSA aumenta con la dimensione delle chiavi utilizzate. Chiavi più lunghe rendono la fattorizzazione di n (e quindi la derivazione della chiave privata dalla pubblica) più difficile e richiedono più tempo per essere violate. Tuttavia, chiavi più lunghe richiedono anche più potenza di calcolo e possono rallentare le operazioni di cifratura e decifratura.

Applicazioni Pratiche e Standard di Crittografia

La crittografia simmetrica e asimmetrica, con l'algoritmo RSA in prima linea nella crittografia asimmetrica, sono fondamentali per la sicurezza delle moderne comunicazioni digitali.

Firma Digitale e Autenticazione

La crittografia asimmetrica è cruciale per la creazione di firme digitali. Un mittente può crittografare un hash (un riassunto univoco) di un messaggio con la propria chiave privata. Chiunque riceva il messaggio può utilizzare la chiave pubblica del mittente per decifrare l'hash e confrontarlo con l'hash del messaggio ricevuto. Se i due hash coincidono, si ha la certezza che il messaggio provenga dal mittente dichiarato e che non sia stato alterato durante la trasmissione. Questo è il fondamento della non-repudiation, impedendo al mittente di negare di aver inviato il messaggio.

Protocolli di Sicurezza

RSA è ampiamente utilizzato in protocolli di comunicazione come HTTPS (HyperText Transfer Protocol Secure), SSH (Secure Shell Protocol) e TLS/SSL (Transport Layer Security/Secure Sockets Layer). In questi protocolli, RSA viene spesso utilizzato per negoziare e scambiare in modo sicuro una chiave simmetrica. La chiave simmetrica viene poi utilizzata per crittografare il bulk dei dati della comunicazione, sfruttando la velocità della crittografia simmetrica una volta che una chiave sicura è stata stabilita.

Blockchain e Criptovalute

La crittografia asimmetrica è un pilastro della tecnologia blockchain e contribuisce in modo significativo alla sicurezza e all'integrità delle transazioni in criptovalute. Ogni utente possiede una coppia di chiavi (pubblica e privata) che identifica univocamente il suo portafoglio digitale.

Sfide e Futuro della Crittografia

Nonostante la sua robustezza, la sicurezza dell'algoritmo RSA può essere compromessa se l'algoritmo non è implementato correttamente. Attacchi a tempo e a canale laterale, ad esempio, non mirano direttamente alla matematica dell'RSA, ma piuttosto alle implementazioni hardware e software.

L'ascesa del quantum computing rappresenta una potenziale minaccia per molti algoritmi crittografici tradizionali, incluso RSA. L'algoritmo di Shor, sviluppato nel 1994, è un algoritmo quantistico in grado di fattorizzare efficientemente grandi numeri interi, componente fondamentale di RSA. Per affrontare questa minaccia emergente, la ricerca si sta concentrando sulla crittografia post-quantistica (PQC), progettata per resistere agli attacchi dei computer quantistici. Il NIST (National Institute of Standards and Technology) sta attivamente valutando e standardizzando algoritmi PQC.

Inoltre, la crittografia omomorfica, che consente di eseguire calcoli sui dati crittografati senza la necessità di decrittografarli, rappresenta un'area di ricerca promettente per garantire la privacy dei dati in contesti sempre più complessi.

Nonostante le sue vulnerabilità e le sfide, l'RSA ha dimostrato di essere un sistema affidabile e robusto per proteggere dati e garantire l'autenticità dei messaggi. Tuttavia, è importante rimanere vigili e aggiornati sulle potenziali minacce e sui progressi nella tecnologia crittografica.

In sintesi, la crittografia simmetrica eccelle nella velocità per la cifratura di grandi volumi di dati, ma presenta sfide nella gestione delle chiavi. La crittografia asimmetrica, con RSA come esempio prominente, risolve il problema della distribuzione delle chiavi e abilita le firme digitali, sebbene a scapito di una minore velocità. L'integrazione di entrambe le tecniche in protocolli di sicurezza avanzati offre un equilibrio ottimale tra sicurezza, efficienza e funzionalità.

tags: #cifratura #simmetrica #in #rsa